Цели проекта

Представить достоверную информацию о текущем состоянии текущей системы IT и защищенности информационных ресурсов от актуальных угроз

Определить степень эффективности и

продуктивности ИБ-процессов и механизмов защиты ИТ-систем

продуктивности ИБ-процессов и механизмов защиты ИТ-систем

Предоставить стратегию и план действий по устранению уязвимостей и развитию информационных систем Предприятия, развитию ИТ\ИБ процессов для соответствия международным стандартам ISO/IEC 27001:2013 и ISO/IEC 27002:2013 и перехода на новый уровень зрелости

После выполнения проекта предоставляются следующие документы:

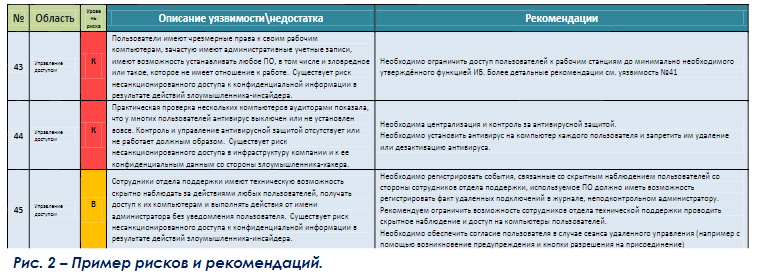

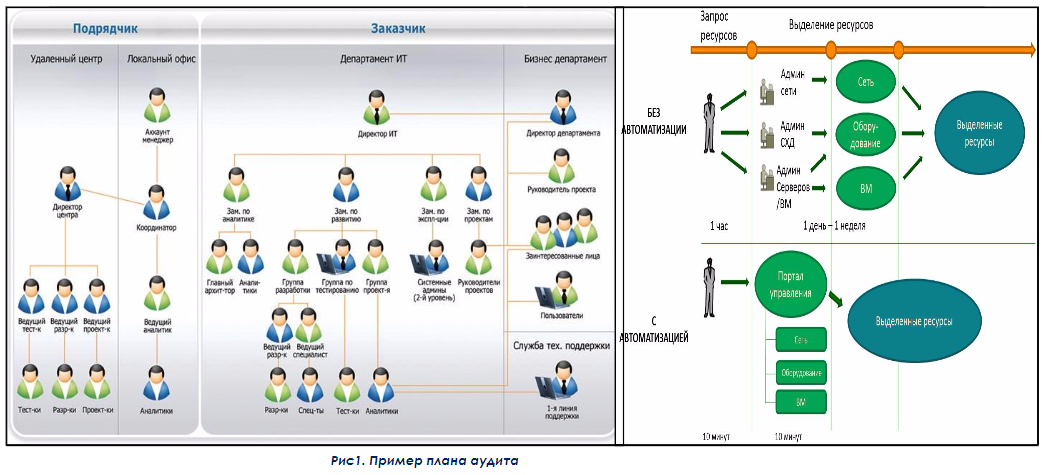

Структура команды и занятость

План-график работ оказания услуг

| Задание | Результат | Cрок | |

| Сбор информации, определение области, критериев аудита и согласования плана аудита | • Изучение структуры бизнеса и процессов повседневной деятельности предприятия • Результаты предыдущих аудитов (при наличии) • Нормативные требования • Отрасль аудита и критерии аудита • Анализ рисков | План аудита | 2 дня |

| Изучение внутренней документации СУИБ | • Сбор и анализ внутренней документации предприятия относительно СУИБ • Анализ процессов СУИБ • Оценка рисков | План аудита | 3 дня |

| Аудит на соответствие требованиям ISO / IEC 27001: 2013 и аудит информационных систем | • Идентификация существующих мер безопасности • Идентификация уязвимостей и оценка рисков • Оценка соответствия процессов внутренним политикам и процедурам • Оценка соответствия процессов ИБ Международная стандарта ISO / IEC 27001: 2013 • Аудит информационных систем | Аудиторский отчет | 5 дней |

| Оценка эффективности существующих мер безопасности | • Тестирование эффективности существующих мер безопасности • Тестирование эффективности мер безопасности информационных систем | Аудиторский отчет | 3 дня |

| Анализ результатов, подготовка рекомендаций и отчета по аудиту Предлагаемая Стратегия IT | • Анализ результатов аудита и проведенных тестов • Разработка рекомендаций • Подготовка отчета • Представление отчета заинтересованным сторонам • Закрытие проекта и планирование дальнейших шагов | Аудиторский отчет | 7 дней |

Методика выполнения проекта и примеры

Этап 1

Подготовка и планирование аудита

Основная цель данного этапа определения целей и области аудита, а также критериев, методов и путей оценки соответствия СУИБ требованиям международного стандарта ISO / IEC 27001: 2013, выходящие из задач и потенциальных рисков.

Этап 2

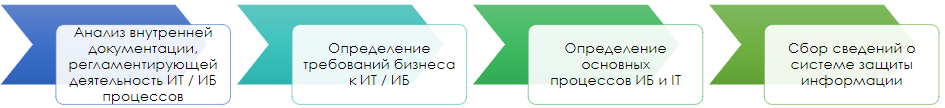

Анализ внутренней документации СУИБ

Цель: определить соответствие процессов управления ИБ существующей документации и предоставить рекомендации по внесению изменений и возможного корректировки.

| No | Тип информации (документации) |

| 1 | Процессы управления ИБ (планирование и организация, проектирование и внедрение, эксплуатация и сопровождение, мониторинг); |

| 2 | Организационная структура и взаимодействие направлений бизнеса, департаментов и отделов, ответственных за информационные технологии и информационную безопасность (с должностными инструкциями персонала); |

| 3 | Подходы в отношении мониторинга эффективности ИБ-процессов руководством компании; |

| 4 | Документация, регламентирующая процедуры Поддержка внешними поставщиками основных информационных систем, используемых для поддержания критических бизнес-процессов; |

| 5 | Техническая архитектура информационных систем компании (схема взаимодействия бизнес приложений (ПО)); |

| 6 | Схема взаимодействия информационных систем и основных потоков данных между этими системами; |

| 7 | Организация технической безопасности этих систем на уровне ПО, СУБД, операционных систем, компьютерной сети, стандарты технических параметров информационных систем; |

| 8 | Общая схема сети, без указания IP адресов; |

| 9 | Принципы организации обеспечения сетевой безопасности критических информационных систем, а также сетевого периметра; |

| 10 | Документы, регулирующие подходы к управлению проектами, управления изменениями в информационных системах |

| 11 | Внутренние нормативные документы, регулирующие подходы к управлению безопасностью и рисками |

| 12 | Организация мониторинга безопасности подразделениями, ответственными за безопасность информационных технологий; |

| 13 | Программа повышения осведомленности персонала в вопросах информационной безопасности (при наличии); |

| 14 | Процесс управления правами пользователей в информационных системах, проведение аудита прав пользователей на предмет соответствия внутренним правилам и процедурам (при наличии); |

| 15 | Планы обеспечения непрерывности деятельности и действий в аварийных и других критических ситуациях. |

| 16 | Другая документация ИТ |

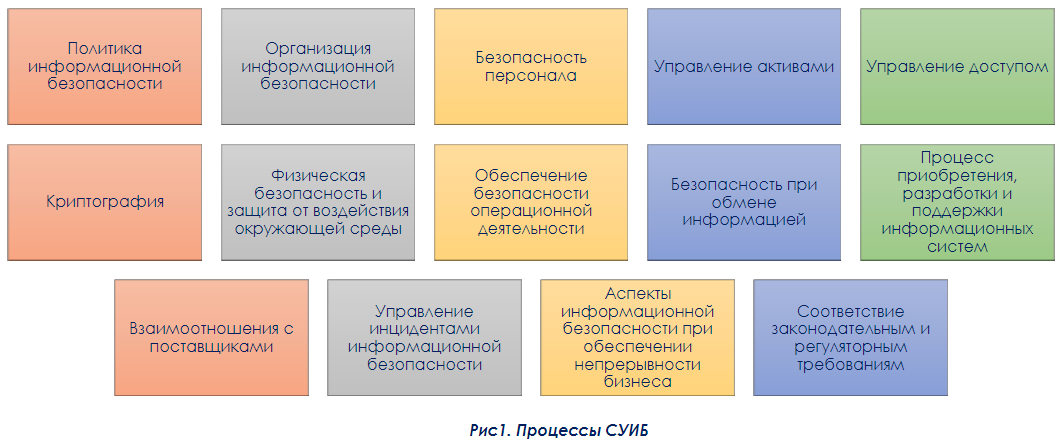

Этап 3

Аудит на соответствие требованиям ISO / IEC 27001: 2013

Цель: получить независимую экспертную оценку процессов управления и организации ИБ, определить уровень соответствия процессов ИБ внутренним политикам и процедурам, оценить соответствие существующих процессов управления ИБ требованиям международного стандарта ISO: IEC 27001: 2013

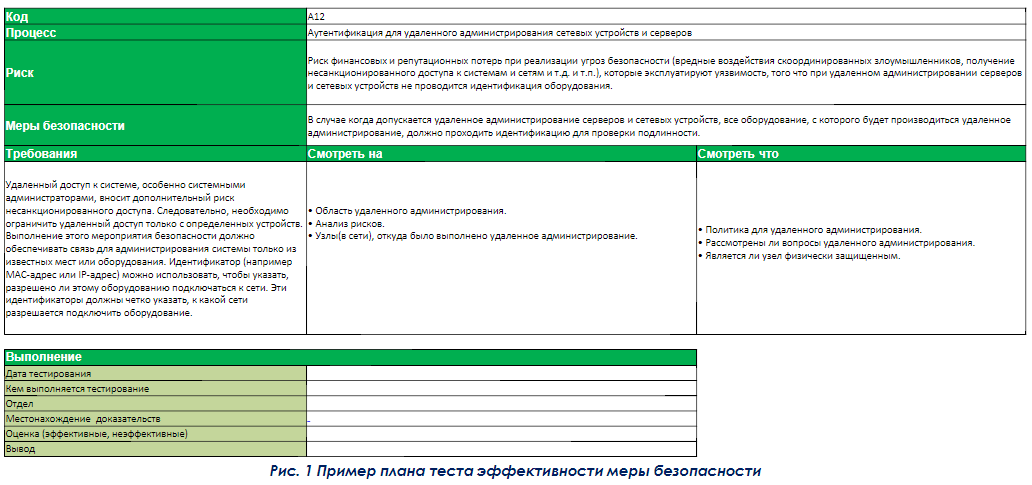

Этап 4

Оценка эффективности

Цель: оценка эффективности IT структуры и мер безопасности, средств защиты информационных систем позволит определить действенность принятых мер и действительно ли они внедрены и используются таким образом, чтобы обеспечить надлежащий уровень информационной безопасности.

Этап 5

Анализ результатов и подготовка отчета стратегии IT

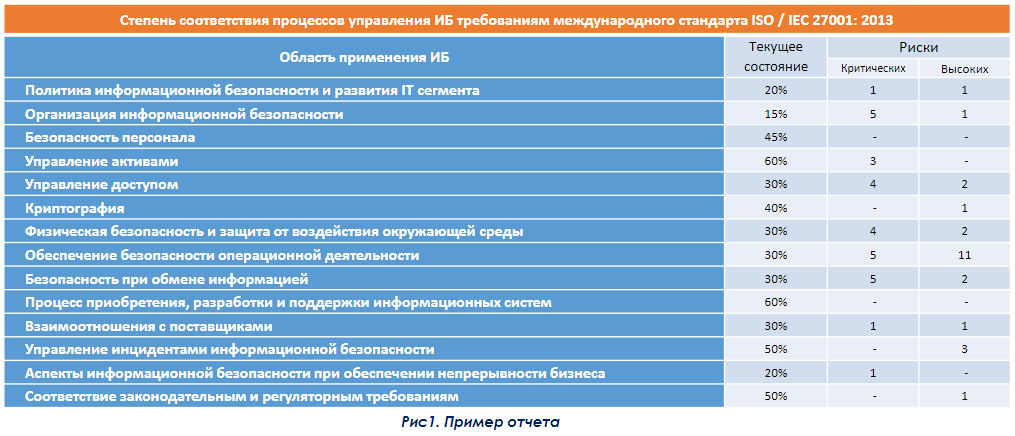

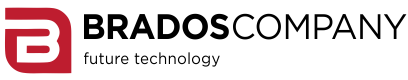

Цель: предоставить стратегию развития и отчет по аудиту, который содержит степень соответствия процессов управления ИБ требованиям международного стандарта ISO / IEC 27001: 2013. Предложить рекомендации по мерам безопасности СУИБ для уменьшения или устранения рисков, рекомендации относительно корректирующих действий по СУИБ.